Ogni azienda deve proteggere i propri dati e quelli dei clienti,prevedere eventuali attacchi e impostare ogni strategia per evitare qualsiasi tipologia di intrusione.

La Netpharos, dopo un’attenta analisi delle necessità di un azienda, analizza, rileva e progetta qualsiasi aspetto inerente la sicurezza informatica, i sistemi di protezione della rete interna, connessioni protette,impianti di videosorveglianza e ogni sistema di impianto di integrazione di sistemi.

Tra i vari punti possiamo citare:

- Firewall avanzati

- Analisi di sicurezza delle reti

- Sistemi di videosorveglianza su Ip

- Sistemi di antivirus aziendali client/server

Videosorveglianza

I soggetti pubblici o privati che scelgono di installare un sistema di videosorveglianza, lo fanno principalmente per cercare di contenere fenomeni di criminalità, oramai costantemente presente nelle nostre realtà.Si è dimostrato scientificamente che esiste un antecedente di natura scientifica che dice che il crimine, in questo modo, può essere prevenuto anche se ciò potrebbe causare quello che viene definito il displacement,ovvero lo spostamento del fenomeno stesso. Proprio tenendo conto di questo principio, i soggetti valutano, dopo aver fatto un sopralluogo ,di installare in più luoghi le telecamere, evitando cosi “luoghi scoperti”.Inoltre date le esigenze attuali, si richiede sempre di più un intervento di ampliamento, modernizzazione e razionalizzazione degli impianti installati e la Netpharos, sempre in linea e aggiornata con il nuovo Regolamento Europeo, mette a disposizione dei suoi clienti dei sistemi, non sono solo stabili e affidabili ma anche, in linea con la compliance GDPR.

System Integrator

Come System Integrator il nostro lavoro consiste nel creare strutture funzionali che in modo sinergico possano sfruttare le potenzialità degli impianti.Pensiamo a due elementi, che apparentemente sono distanti tra loro come hardware e software che uniti creano un terzo elemento che diventa unione, nuovo e soprattutto utile. Si è partiti con l’assemblaggio di PC per poi passare all’integrazione di storage, network,ambienti virtuali.

Il dialogo tra gli impianti permette di creare strutture funzionali, bisogna essere agnostici e abili in varie discipline come :

-Sistemi di controllo

-Sistemi elettrici

-Applicativi software

-Data Management

-Network/IT/Applicativi di sicurezza

I tecnici della Netpharos, hanno la cultura di apprendimento a lunga durata, quindi maturano non solo competenze e varie abilità sugli aspetti tecnici ma anche e soprattutto sul problem solving, leadership e comunicazione.

Affidati a degli esperti!

Il 22 Maggio 2018 durante l’ ICT Solutions Day , Kalliope ha presentato delle novità e iniziative. Il tema base delle novità di Kalliope è :

Non rischi più di essere irraggiungibile!

E’ stato presentato il KCTI Mobile che ha le seguenti novità:

- Sip Client integrato

- Integrazione librerie native

-CallKit per iOS®

-ConnectionService per Android™. - Notifica chiamate con app spenta o in background

- Gestione chiamate voip in modo nativo

Con il kit presentato si potranno ricevere chiamate anche in modalità softphone, scegliere se usare GSM™ o la modalità Softphone , valutando la copertura dei dati.

http://www.kalliopepbx.com/it/news/36-eventi/731-scopri-le-ultime-novita-kalliope-presentate-all-ict-solutionsday18

La tecnologia non può e non deve fermarsi e Dahua dopo aver introdotto nel 2017 la tecnologia ePoE ha aggiunto svariati prodotti, vari formati di telecamere, abbattendo i costi e aprendo un mercato di business sempre maggiore.

La tecnologia non può e non deve fermarsi e Dahua dopo aver introdotto nel 2017 la tecnologia ePoE ha aggiunto svariati prodotti, vari formati di telecamere, abbattendo i costi e aprendo un mercato di business sempre maggiore.

In base allo scopo/finalità delle telecamere, le installazioni vengono fatte in modalità differenti, ad esempio se si devono sorvegliare spazi molto ampi, stabilimenti, parcheggi o magazzini, le telecamere vengono installate a oltre 100 metri dalla control room con l’impiego di ripetitori o fibra ottica.

Con L’ePoE, che ha 300 metri di trasmissione a 100Mbit/s sul cavo di rete si offre inevitabilmente convenienza e praticità.

“Il sistema Dahua ePoE IP, in mostra a IFSEC International dal 19 al 21 giugno, spalanca le porte alla trasmissione IP su lunghe distanze, incrementando efficienza e flessibilità dei sistemi a fronte di una spesa contenuta”.

Questo è il testo che troviamo direttamente sul sito Dahua che sintetizza al meglio il concetto moderno di questi sistemi di videosorveglianza.

Ecco alcuni dei modelli che hanno ora l’implementazione della tecnologia ePoE:

Eco PC

IPC-HF5431E-E

HDBW5631E-ZE/Z5E

IPC-HDW4631EM-ASE

NVR

NVR5416-16P-4KS2E

NVR5208-8P-4KS2E

Guarda gli altri prodotti e dettagli direttamente al sito:

http://it.dahuasecurity.com/it/news/dahua-technology-amplia-la-sua-gamma-di-prodotti-epoe-1913.html

GDPR

“La sicurezza dei dati personali e i diritti delle persone interessate devono essere rispettati e protetti e questo è solo l’inizio. Dahua ha condiviso un white paper intitolato “Come i prodotti Dahua possono aiutare gli utenti a rispettare GDPR” , scarica il pdf online:

https://www.dahuasecurity.com/support/downloadCenter/papers?id=4&child=322

Nonostante in questi ultimi mesi (anche se il tutto è partito il 26/05/2016) si sia parlato in modo costante e continuativo sull’argomento GDPR, molte aziende non hanno ancora preso in considerazione la questione e non si sono ancora adeguate per evitare le sanzioni, anche molto alte, previste in caso di violazione. Si potrebbe dire che, forse, uno dei principali problemi è che non è ancora chiaro a tutti ,quali sono i principali elementi ai quali dedicare maggiore attenzione e soprattutto comprendere quanto sia fondamentale la presenza di figure professionali sulle quali far riferimento, per essere certi di compiere ogni azione nel rispetto e nella conformità del Regolamento.

Nonostante in questi ultimi mesi (anche se il tutto è partito il 26/05/2016) si sia parlato in modo costante e continuativo sull’argomento GDPR, molte aziende non hanno ancora preso in considerazione la questione e non si sono ancora adeguate per evitare le sanzioni, anche molto alte, previste in caso di violazione. Si potrebbe dire che, forse, uno dei principali problemi è che non è ancora chiaro a tutti ,quali sono i principali elementi ai quali dedicare maggiore attenzione e soprattutto comprendere quanto sia fondamentale la presenza di figure professionali sulle quali far riferimento, per essere certi di compiere ogni azione nel rispetto e nella conformità del Regolamento.

Di certo non sarà il principio di Accountability a mettere tutti a riparo da scelte o mosse sbagliate, il concetto è basato sulla responsabilizzazione ma ciò non è sinonimo di irresponsabilità.

Ci sono tanti dubbi su come e chi deve fare cosa. Partiamo dal principio e una riga dell’ L‘articolo 3 chiarisce perfettamente uno dei concetti in questo modo “questo Regolamento si applica al trattamento dei dati personali dei soggetti interessati presenti nell’UE”

Alcuni dei punti sui quali bisognerà lavorare c’è sicuramente la necessità di rendere anonimi i dati , con processi crittografati per proteggere la privacy dei clienti. Inoltre per essere perfettamente allineati con il punto 26 del Regolamento, i dati che verranno resi anonimi dovranno impossibilitare la visualizzazione di ogni dettaglio sull’individuo. Violazioni segnalate entro le 72 ore ( Data Breach), processo di Privacy By Design e Privacy By Default, la cancellazione e la portabilità dei dati ecco altri dei punti che abbiamo segnalato più volte e che devono essere monitorati, applicati e aggiornati.

Ma ciò che ha più spaventato le aziende, sono sicuramente le sanzioni in merito a questo ci sono buone notizie ovvero saranno proporzionate e non emesse per ciascuna violazione.

Per comprendere bene questo punto, possiamo sfruttare un espressione utilizzata dall’Autorità di controllo del Regno Unito, Elizabeth Denham “Tell everyone, say it quickly, tell the truth” – “Dillo a tutti, dillo velocemente, dì la verità.”

In buona sostanza dobbiamo fare di tutto per garantire che i rischi siano ridotti al minimo e che le attività come ad esempio gli aggiornamenti e la manutenzione di ogni sistema permetta di mantenere l’azienda protetta. Assicuriamoci che il team operativo della Nostra azienda effettui in modo regolare test e effettui procedure idonee in caso di violazione

Responsabilizzazione-Formazione- Conformità

Si riscontra ancora troppa poca attenzione all’utilizzo delle Password anche se con il nuovo Regolamento Europeo sembra essere ben chiaro, più o meno a tutti, quanto questo aspetto sia uno dei punti più importanti per la protezione della privacy.

Continuano eventi e convegni che trattano questo fondamentale tema e durante il World Password Day, ( da 5 anni si festeggia ogni primo giovedì di maggio), si è discusso a lungo sull’argomento cercando di aumentare la consapevolezza della privacy e sulla sicurezza online. Si scelgono password sempre più semplici e soprattutto conservate senza attenzione e l’utilizzo della stessa password in contesti differenti comporta ovviamente, un grave rischio e in questo modo andiamo a rendere il lavoro più facile ai criminali informatici.

Per la tutela delle nostre informazioni, dovremo utilizzare sempre password univoche e complesse.

CONSIGLI PRATICI

CONSIGLI PRATICI

1-Lunghezza password –> Non determina un livello di sicurezza maggiore. Utilizzando una password lunga e con caratteri differenti la rendiamo più affidabile

aaaa o aaaaaaaaaaa — Entrambe hanno uno scarso livello di sicurezza.

aa!_A34_I — Livello di sicurezza maggiore

2- Frasi o parole? –> Si consiglia l’utilizzo di frasi in quanto una semplice parola è più facilmente hackerabile. Qualora il servizio lo permette possiamo utilizzare anche spazi

Esempio –PosSiaMO UtiLIzzaREAncHe SpazI

3- Modifica senza una logica –>Quando aggiorniamo le password non usiamo la logica, ma stra

volgiamo completamente la password.

NO –> Password_prova1 in Password_prova2

4-Autenticazione a due fattori –> Con questo sistema se qualcuno conosce la tua password non potrà accedere a nessun file e a nessuna informazione,in quanto si necessita di un ulteriore codice da inserire ( il secondo codice può essere un codice univoco inviato su un dispositivo attendibile, token elettronici , sms, e-mail etc)

5-Aggiornamento dispositivi –> Mantenendo aggiornati i nostri sistemi e quindi anche le nostre password diminuiamo maggiormente le possibilità che le nostre informazioni vengano violate.In quanto chi sta cercando , eventualmente, di accedere ai nostri contenuti si ritroverà sempre a dover ricominicare

Scegliere la password più facile non protegge i nostri dati!!!

Specifiche principali

- TS-1677X-1700-64G:

Processore AMD Ryzen™ 7 1700 a 8 core e 16 thread da 3,0 GHz (Turbo Core 3,7 GHz), 64 GB di RAM - TS-1677X-1700-16G:

Processore AMD Ryzen™ 7 1700 a 8 core e 16 thread da 3,0 GHz (Turbo Core 3,7 GHz), 16 GB di RAM - TS-1677X-1600-8G:

Processore AMD Ryzen™ 5 1600 6 core e 12 thread 3,2 GHz (Turbo Core 3,6 GHz), 8 GB di RAM - TS-1677X-1200-4G:

Processore AMD Ryzen™ 3 1200 4 core e 4 thread 3,1 GHz (Turbo Core 3,4 GHz), 4 GB di RAM

Il TS-1677X NAS ha un hardware di alto livello che offre la connettività 10GbE e l’espandibilità PCIe, tutto ciò gatantisce elevate prestazione per utilizzi aziendalo

Per maggiori informazioni e per visualizzare la linea completa QNAP NAS, visitare www.qnap.com.

Regolamento Europeo (GDPR Reg. UE 2016/679)

Uno dei principi base del nuovo Regolamento Europeo è portare tutte le organizzazione ad affrontare il tema della conformità con una continua valutazione del rischio.

Si presuppone che ogni azienda abbia già avuto,prima del GDPR, un approccio sia cartaceo che burocratico sulla sicurezza dei dati ma senza ombra di dubbio il GDPR, obbliga le organizzazioni a rivedere l’approccio adottato fino ad ora basando il tutto sul concetto di Responsabilizzazione-Accountability.

Tale concetto potrebbe mettere in difficoltà molte aziende, in quanto il Regolamento non dice cosa bisogna fare, ma ci dice , cercando di sintetizzare “ Fai tutto quello che serve per proteggere i dati”, quindi ogni azienda deve valutare i propri dati, la metodologia di trattamento, eventuali rischi ed eventuali soluzioni.

Gli strumenti innovativi che tutte le aziende ormai utilizzano sono sempre più sofisticati ma ciò comporta anche una maggiore esposizione al rischio e alla perdita dei dati stessi, basti pensare al mondo Cloud e alle compliance di sicurezze connesse, alla diffusione di dispositivi biometrici, grafo metrici, alla profilazione. Ogni modello va studiato con attenzione e valutarli bilanciando i benefici e gli eventuali rischi.

Ogni sistema come ad esempio la videosorveglianza, controllo accessi e i sistemi di allarme, può rispondere ai cambiamenti richiesti dal GDPR con l’implementazione del modello privacy. Il primo passo e il processo della DPIA (Data Protection Impact Assessment), ovvero la valutazione d’impatto ( art.35 del GDPR).

In cosa consiste una DPIA?

Tale procedura consiste nella finalizzazione di descrizione del trattamento con annesse valutazione di necessità e proporzionalità, per poter gestire rischi e diritti e le libertà delle persone dalle quali derivano i trattamenti dei loro dati personali.

Per l’Art. 35 (3) del GDPR la DPIA è richiesta nel caso di “…sorveglianza sistematica su larga scala di una zona accessibile al pubblico”.

Non bisogna solo guardare agli impatti di Data Breach ma anche ai rischi intrinsechi del Trattamento stesso andando ad ampliare l’analisi al compliance risk e ai rischi relativi all’organizzazione.

L’obiettivo è  quello di identificare le azioni per contrastare i rischi, riducendo il rischio ad un livello accettabile (privacy by design) e ha come output quello di stabilire un piano di azioni, atte a contrastare le eventuali problematiche che potrebbero essere causate da eventuali perdite e cattiva gestione dei dati.

quello di identificare le azioni per contrastare i rischi, riducendo il rischio ad un livello accettabile (privacy by design) e ha come output quello di stabilire un piano di azioni, atte a contrastare le eventuali problematiche che potrebbero essere causate da eventuali perdite e cattiva gestione dei dati.

Per avere maggiori informaci, contattaci senza nessun impegno!

HIKVISION

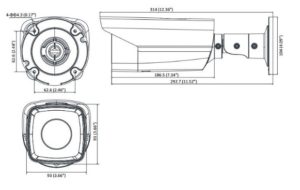

L’evoluzione è un elemento che fa da padrone in casa Hikvision, che attraverso degli avanzati algoritmi, gestione infiniti scenari, ti permette di scegliere tra diverse risoluzioni a seconda delle tue richieste.

La telecamera termica DS-2TD2136-10 si può collegare direttamente alle porte PoE dell’NVR, si utilizza principalmente per la difesa perimetrale e a scopi di prevenzione incendi in infrastrutture critiche come ferrovie, aeroporti, centrali elettriche e cosi via.

Tra le tecnologie che caratterizzano questa Telecamere Termica possiamo elencare le seguenti:

- Adaotive AGC, DDE, 3DM DWR, NETD <50MK(0,05° C/32,09 ° F)

- Algoritmo di analisi comportamentale potente ( intrusioni, eccezioni audio, incrocio di linee etc)

- Funzione di allarme di temperatura affidabile

- Algoritmo di rivelazione incendi ad alta prestazione

- Risoluzione 384*288, con regolazione del contrasto di supporto

- 3d DNR.14 palette di colori regolabili che garantiscono un miglioramento dei dettagli dell’immagine

- Supporta immagine speculare, lo zoom digitale X2, X4 e l’uscita locale

Tutte le configurazioni vengono fatte attraverso via browser, ciò facilita gli installatori e la gestione della stessa in caso di riparazioni/manutenzione/assistenza

Guarda il pdf della scheda tecnica del prodotto

https://www.hikvision.com/uploadfile/image/510745_DTCSpecIPCThermalDS2TD213610(1525)20160926.pdf

o visita il sito Hikvision per essere sempre aggiornato sulle novità

https://www.hikvision.com/it